نتایج جستجو

Pro Cryptography and Cryptanalysis with C++20 Creating and Programming Advanced Algorithms

Marius Iulian Mihailescu, Stefania Loredana Nita, 2021

The Manga Guide to Cryptography

Masaaki Mitani, Shinichi Sato, Idero Hinoki, Verte Corp., 2018

Practical Cryptography for Developers

it-ebooks, 2019

Introduction to Cryptography with Open-Source Software

McAndrew, Alasdair, 2012

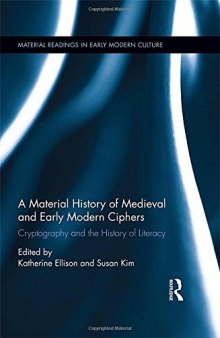

A Material History of Medieval and Early Modern Ciphers: Cryptography and the History of Literacy

Katherine Ellison (editor), Susan Kim (editor), 2017

Group Theoretic Cryptography

Maria Isabel Vasco, Spyros Magliveras, Rainer Steinwandt, 2015

Cryptography: An Introduction

V. V. Yashchenko, 2002

Cryptography in .NET Succinctly

Stephen Haunts, 2014

Energy-Efficient Modular Exponential Techniques for Public-Key Cryptography: Efficient Modular Exponential Techniques

Satyanarayana Vollala, N. Ramasubramanian, Utkarsh Tiwari, 2021

Energy-Efficient Modular Exponential Techniques for Public-Key Cryptography: Efficient Modular Exponential Techniques

Satyanarayana Vollala, N. Ramasubramanian, Utkarsh Tiwari, 2021

Energy-Efficient Modular Exponential Techniques for Public-Key Cryptography: Efficient Modular Exponential Techniques

Satyanarayana Vollala, N. Ramasubramanian, Utkarsh Tiwari, 2021

Applied Cryptography and Network Security: 19th International Conference, ACNS 2021. Proceedings, Part I

Kazue Sako, Nils Ole Tippenhauer (Eds.), 2021

Elliptic Curves: Number Theory and Cryptography, Second Edition

Lawrence C. Washington (Author), 2008

Cryptography & Network Security Solution Manual

Behrouz A. Forouzan

Cryptography and Network Security: An Introduction

R. Achary, 2021

Cryptography and Networking Security: An Introductio

R. Achary, 2021