نتایج جستجو

Gray Hat Hacking

Shon Harris, Allen Harper, Chris Eagle, Jonathan Ness, 2007

Gray Hat Hacking

Eagle, Chris

Gray Hat Hacking - The Ethical Hacker's Handbook

Shon Harris, Allen Harper, Chris Eagle, and Jonathan Ness, 2008

Gray Hat Hacking The Ethical Hacker's Handbook

Daniel Regalado, Shon Harris, Allen Harper, Chris Eagle, Jonathan Ness, Branko Spasojevic, Ryan Linn, Stephen Sims, 2015

Gray Hat Hacking The Ethical Hackers Handbook, 3rd Edition

Allen Harper, Shon Harris, Jonathan Ness, Chris Eagle, Gideon Lenkey, Terron Williams, 2011

Hack Attacks Revealed: A Complete Reference with Custom Security Hacking Toolkit

John Chirillo, 2001

Hack Attacks Revealed: A Complete Reference with Custom Security Hacking Toolkit

John Chirillo, 2001

Hacking a Terror Network

Russ Rogers, Matthew G Devost, 2005

Hacking a Terror Network: The Silent Threat of Covert Channels

Russ Rogers, Matthew G Devost, 2005

Hacking a Terror Network: The Silent Threat of Covert Channels

Ryan Russell, 2005

Hacking a Terror Network: The Silent Threat of Covert Channels

Russ Rogers, Matthew G Devost, 2005

Hacking a Terror Network: The Silent Threat of Covert Channels

Russ Rogers, Matthew G Devost, 2005

Hacking BlackBerry: ExtremeTech

Glenn Bachmann, 2006

Philosophy and Animal Life

Stanley Cavell, Cora Diamond, John McDowell, Ian Hacking, Cary Wolfe, 2008

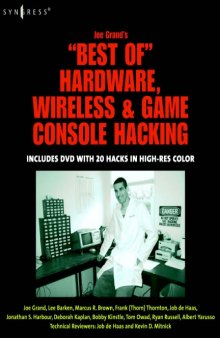

Joe Grand's best of hardware, wireless & game console hacking

Joe Grand, Lee Barken, Marcus R. Brown, Frank Thornton, Job de Haas, Jonathan S. Harbour, Deborah Kaplan, Bobby Kinstle, Tom Owad, Ryan Russell, Albert Yarusso, 2006

Asterisk Hacking. Toolkit and Live Cd

Benjamin Jackson, Champ Clark III, Larry Chaffin and Johnny Long (Auth.), 2007

Hacking, 2nd Edition: The Art of Exploitation

Jon Erickson, 2008

Hacking: The Art of Exploitation, 2nd Edition

Jon Erickson, 2008

Hacking: The Art of Exploitation, 2nd Edition

Jon Erickson, 2008

Hacking: The Art of Exploitation, 2nd Edition

Jon Erickson, 2008

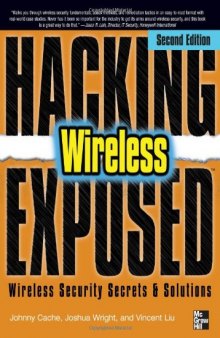

Hacking Exposed Wireless, 2nd Edition: Wireless Security Secrets and Solutions

Johnny Cache, Joshua Wright, Vincent Liu, 2010

Hacking Exposed Wireless, Second Edition

Johnny Cache, Joshua Wright, Vincent Liu, 2010